Обновите KeePass

В начале 2023 года в менеджере паролей KeePass была обнаружена уязвимость CVE-2023-24055. С помощью этой уязвимости злоумышленники, имеющие права на записи в системе, могли изменить конфигурационный файл XML таким образом, чтобы в фоновом режиме выполнился экспорт базы данных со всеми логинами и паролями. При этом пользователь не получал уведомлений о выполнении экспорта и тем более запроса на ввод мастер-пароля базы данных.

Разработчики не сразу согласились признать и исправить уязвимость. Спустя полторы недели под напором экспертов по информационной безопасности уязвимость была все-таки исправлена в версии 2.53.1.

Как выглядел экспорт базы данных в версии 2.53

Нажимаем File – Export…

Выбираем формат и место для экспорта.

После этого создается файл со всеми логинами и паролями в открытом виде.

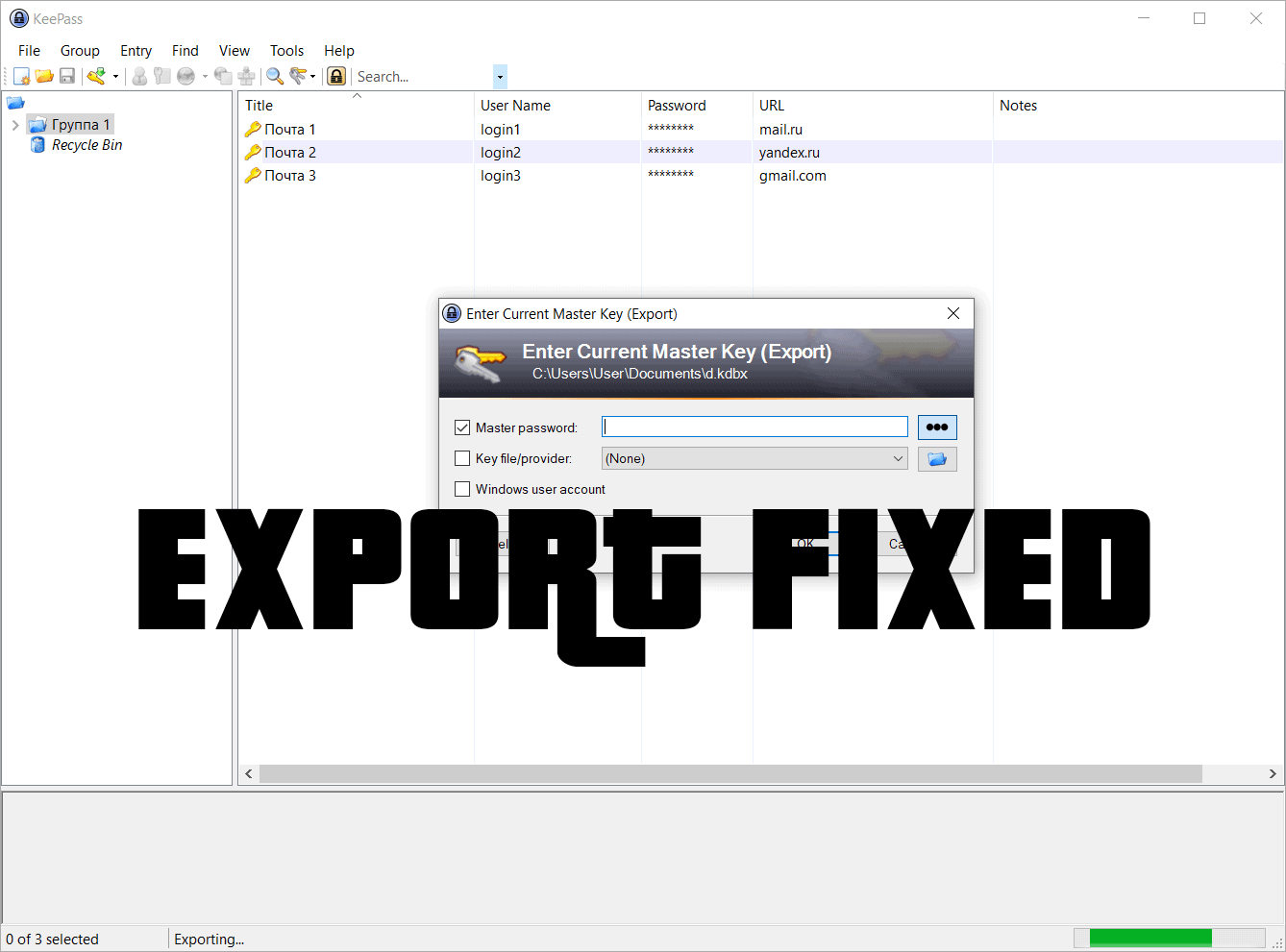

Как стал выглядеть экспорт базы данных в обновленной версии 2.53.1

Собственно процесс экспорта в версии 2.53.1 выглядит точно так же, как в версии 2.53, за исключением одного очень важного шага – запрос мастер-пароля от базы данных на последнем шаге. Только после ввода этого пароля выполнится экспорт.

Помните, что следить за обновлениями программ важно, а также использовать только лицензионное программное обеспечение. Информационная безопасность – это важный аспект нашей жизни, и каждый из нас должен принимать соответствующие меры для ее обеспечения.